Überprüfung des Elbrus-Betriebssystems. Elbrus-Betriebssystem und Mikroprozessoren der Elbrus-Serie in Bord-Echtzeitsystemen Evgeniy Kravtsunov, Konstantin Trushkin

Schwede aus Finnland.

Nein, das ist nicht gut, es ist möglich, allein zu sein, aber an einem Gespräch nehmen zwei Personen teil, deshalb entscheiden zwei Personen, niemand hat Ihnen das Recht gegeben, für Sie beide zu entscheiden.

Ich habe es irgendwie schon beantwortet. Ich wiederhole es noch einmal: In meinem Kontaktkreis habe ich Leute, die sowohl in der Verteidigungsindustrie als auch im Bankenumfeld an Sicherheitssystemen arbeiten. Alle antworteten mir einstimmig, dass die Stärke des Angreifers des Systems immer größer ist als die Stärke der Verteidigung. Mein soziales Umfeld hat eine Erfahrung zwischen 5 und 40 Jahren.

Was das schnelle Lernen betrifft, möchte ich ein reales Beispiel geben:

„Im Kernel des Linux-Betriebssystems wurde ein neunjähriger Fehler behoben. Die Entwickler schenkten der Schwachstelle keine Beachtung, da sie glaubten, dass sie keinen praktischen Nutzen habe. Es stellte sich jedoch heraus, dass der Benutzer mit seiner Hilfe Root-Rechte erlangen und die Sicherheit des gesamten Systems gefährden kann. Das berichtet das Github-Portal.

Laut Linux-Entwickler Linus Torvalds entdeckte er die Schwachstelle Dirty COW vor etwa elf Jahren. Torvalds hat das Problem behoben, aber 2007 wurde der Linux-Kernel von einem anderen Entwickler aktualisiert und der Fehler kehrte zurück.

Unzählige Situationen sind möglich. Ein Fehler mit einem bug_on wurde entdeckt und noch schlimmer behoben als mit dem Fehler. Zwischen den Erkennungen vergeht Zeit; in dieser Zeit kann das System zum persönlichen Vorteil genutzt werden. Ich wiederhole: Offenheit beeinträchtigt das Setzen von Lesezeichen nicht.

Welcher Fonds? Linux Foundation.

Du kennst mich nicht, also spielt deine Meinung über mich keine Rolle.

Wer trifft die endgültige Entscheidung, nachdem Änderungen vorgenommen und an die Repositories gesendet wurden, wer leitet die Weiterentwicklung und Förderung von Linux? Ja, ja, hinter dem Schöpfer und den Schlüsselfiguren.

Ich werde nichts über die Möglichkeit einer Unternehmensverschwörung sagen, die es in der Geschichte mehr als einmal gegeben hat. Die Konzerne wurden bestraft, allerdings immer geringer als der Gewinn, den sie durch die Kartellverschwörung erzielten. Auch hier vergeht immer Zeit, bis sie entdeckt werden. Wenn man die Biografie und das Verhalten von Linus selbst studiert, kann man verstehen, dass er ein außergewöhnlicher und intelligenter Mensch ist. Sogar seine Witze sind ungewöhnlich, aber in jedem Witz steckt ein Hauch von Humor.

Der letzte Versuch, Ihnen die moderne Freiheit zu erklären. Jemand überwacht immer die Freiheit und kontrolliert ihre Umsetzung. Die Realität hängt von diesem Jemand ab.

Bei den Vereinten Nationen hat jedes Land das Recht, seine Botschaften zu äußern. Das ist Freiheit. Doch das UN-Gebäude liegt in den Bundesstaaten und die Behörden können bestimmten unerwünschten Personen aus verschiedenen Gründen die Einreise verbieten. Das heißt, es gibt Freiheit, aber sie ist begrenzt und kontrolliert. Sie sehen auch selbst, wie ein Problem anders betrachtet und von den Menschen nicht erkannt werden kann, wodurch Sie letztendlich Ihrer Rechte beraubt werden. Verstehen Sie die Bedeutung? Vielleicht erkläre ich es am Beispiel der Religion. Das Christentum hat einen älteren Vorfahren, der die Grundlagen in Form von Dogmen legte, die sich in fast allen Zweigen des Christentums widerspiegeln. Diese Zweige ähneln Linux-Builds für jede Gesellschaft, aber die Basis ist gemeinsam. Und ihre Hypothekengläubiger kontrollieren diese Stiftung in einer separaten Struktur. Es gibt andere Religionsbewegungen mit einer ebenso alten Geschichte und eigenen Zweigen.

Ich verstehe, worüber Sie mir schreiben. Das Problem ist, dass Sie nicht verstehen, wovon ich schreibe, wenn ich es „Unsinn“ nenne. Aber das ist nicht mehr mein Problem.

Die Notwendigkeit, die Entwicklung des inländischen Softwaremarktes zu beschleunigen, maximale Unabhängigkeit von ausländischen Entwicklungen im Bereich der Hochtechnologie zu gewährleisten und die Informationssouveränität zu wahren, wurde erstmals 2014 auf höchster Ebene diskutiert, als die damit verbundenen Risiken durch US- und EU-Sanktionen stark anstiegen Einsatz ausländischer Software in Unternehmen und Regierungsorganisationen. Zu diesem Zeitpunkt machte sich das Ministerium für Telekommunikation und Massenkommunikation der Russischen Föderation ernsthafte Sorgen um die Lösung dieses nach Meinung der Beamten strategisch bedeutsamen Problems sowie um die Stimulierung der Nachfrage nach inländischen Produkten und die Entwicklung geeigneter Maßnahmen zur Unterstützung inländischer Entwickler. Infolgedessen wurden Beschränkungen für die Zulassung ausländischer Software im staatlichen und kommunalen Beschaffungswesen sowie Regeln für die Bildung und Führung eines einheitlichen Registers russischer Programme in kürzester Zeit auf gesetzgeberischer Ebene verabschiedet. All dies wirkte sich positiv auf den Softwaremarkt in Russland aus, der in letzter Zeit mit vielen interessanten Projekten und Entwicklungen aufgefüllt wurde. Auch im Bereich der Betriebssysteme.

„Alt Linux SPT“ ist eine einheitliche Linux-basierte Distribution für Server, Workstations und Thin Clients mit integrierter Informationssicherheitssoftware, mit der automatisierte Systeme bis einschließlich Klasse 1B und persönliche Dateninformationssysteme (PDIS) bis zu aufgebaut werden können Klasse 1K inklusive. Mit dem Betriebssystem können Sie vertrauliche Daten gleichzeitig auf einem PC oder Server speichern und verarbeiten, Mehrbenutzerarbeit mit eingeschränktem Zugriff auf Informationen ermöglichen, mit virtuellen Maschinen arbeiten und auch zentralisierte Autorisierungstools verwenden. Das von FSTEC aus Russland ausgestellte Zertifikat bestätigt die Konformität des Produkts mit den Anforderungen der folgenden maßgeblichen Dokumente: „Computerausrüstung. Schutz vor unbefugtem Zugriff auf Informationen. Indikatoren für die Sicherheit vor unbefugtem Zugriff auf Informationen“ – gemäß Sicherheitsklasse 4; „Schutz vor unbefugtem Zugriff auf Informationen.“ Teil 1. Informationssicherheitssoftware. Einstufung nach dem Grad der Abwesenheit nicht deklarierter Fähigkeiten“ – entsprechend der 3. Kontrollebene und den technischen Bedingungen. Technischen Support für Alt Linux SPT-Benutzer bietet das Unternehmen Free Software and Technologies über seinen Partnerentwickler Basalt SPO.

⇡

Entwickler: Firma Basalt SPO

Bei der Viola-Plattform handelt es sich um eine Reihe von Linux-Distributionen auf Unternehmensebene, mit denen Sie eine Unternehmens-IT-Infrastruktur jeder Größenordnung bereitstellen können. Die Plattform umfasst drei Distributionen. Dabei handelt es sich um eine universelle „Viola Workstation“, die ein Betriebssystem und eine Reihe von Anwendungen für vollwertiges Arbeiten umfasst. Die zweite ist die Serververteilung „Alt Server“, die als Active Directory-Domänencontroller fungieren kann und den umfassendsten Satz an Diensten und Umgebungen zum Aufbau einer Unternehmensinfrastruktur (DBMS, Mail- und Webserver, Authentifizierungstools, Arbeitsgruppe, virtuell) enthält Maschinenverwaltung und -überwachung und andere Tools). Der dritte Teil ist „Alt Education 8“, der sich auf den alltäglichen Einsatz bei der Planung, Organisation und Durchführung des Bildungsprozesses in Einrichtungen der allgemeinen, weiterführenden und höheren Bildung konzentriert. Darüber hinaus umfasst die Basalt SPO-Produktreihe das oben erwähnte zertifizierte Alt Linux SPT-Distributionskit und das Simply Linux-Betriebssystem für Heimanwender.

⇡

Entwickler: National Center for Informatization (Teil des Staatskonzerns Rostec)

Ein russisches Projekt zur Schaffung eines Ökosystems von Softwareprodukten auf Basis der Linux-Distribution, das für die komplexe Automatisierung von Arbeitsplätzen und der IT-Infrastruktur von Organisationen und Unternehmen, einschließlich in Rechenzentren, auf Servern und Client-Workstations, konzipiert ist. Die Plattform wird in den Versionen „OS.Office“ und „OS.Server“ präsentiert. Sie unterscheiden sich in den im Lieferumfang enthaltenen Anwendungssoftwaresätzen. Die Office-Edition des Produkts enthält das Betriebssystem selbst, Informationssicherheitstools, ein Programmpaket für die Arbeit mit Dokumenten, einen E-Mail-Client und einen Browser. Die Serverversion umfasst ein Betriebssystem, Informationssicherheitstools, Überwachungs- und Systemverwaltungstools, einen E-Mail-Server und ein DBMS. Zu den potenziellen Nutzern der Plattform zählen Bundes- und Landesbehörden, Kommunen, Unternehmen mit Landesbeteiligung und Landeskonzerne. Es wird erwartet, dass das OSi-basierte Ökosystem in naher Zukunft eine vollwertige Alternative zu westlichen Analoga sein wird.

Entwicklung des Forschungs- und Produktionsverbunds „RusBITech“, präsentiert in zwei Versionen: Astra Linux Common Edition (allgemeiner Zweck) und Astra Linux Special Edition (spezieller Zweck). Merkmale der neuesten Version des Betriebssystems: entwickelte Mittel zur Gewährleistung der Informationssicherheit verarbeiteter Daten, ein Mechanismus zur obligatorischen Zugriffskontrolle und Kontrolle der Geschlossenheit der Softwareumgebung, integrierte Tools zum Markieren von Dokumenten, Aufzeichnen von Ereignissen, Überwachung der Datenintegrität, sowie andere Komponenten, die den Informationsschutz gewährleisten. Laut den Entwicklern ist Astra Linux Special Edition die einzige Softwareplattform, die gleichzeitig in den Zertifizierungssystemen für Informationssicherheit des FSTEC Russlands, des FSB und des Verteidigungsministeriums der Russischen Föderation zertifiziert ist und die automatisierte Verarbeitung aller Ministerien ermöglicht , Abteilungen und andere Institutionen der Russischen Föderation beschränkten den Zugang zu Informationen, die Bestandteile staatsgeheimer Informationen enthalten, die nicht höher als „streng geheim“ eingestuft sind.

⇡ ROSALinux

Entwickler: LLC „NTC IT ROSA“

Die ROSA Linux-Betriebssystemfamilie umfasst eine beeindruckende Reihe von Lösungen, die für den Heimgebrauch (ROSA Fresh-Version) und die Verwendung in einer Unternehmensumgebung (ROSA Enterprise Desktop), die Bereitstellung von Infrastruktur-IT-Diensten einer Organisation (ROSA Enterprise Linux Server) und die Verarbeitung von entwickelt wurden vertrauliche Informationen und personenbezogene Daten ( ROSA „Cobalt“) sowie Informationen, die ein Staatsgeheimnis darstellen (ROSA „Chrome“ und „Nickel“). Die aufgeführten Produkte basieren auf den Entwicklungen von Red Hat Enterprise Linux, Mandriva und CentOS unter Einbeziehung einer Vielzahl zusätzlicher Komponenten – darunter Originalkomponenten, die von Programmierern des wissenschaftlich-technischen Zentrums für Informationstechnologien „ROSA“ erstellt wurden. Zu den Betriebssystemdistributionen für das Unternehmensmarktsegment gehören insbesondere Virtualisierungstools, Software zur Organisation von Backups, Tools zum Aufbau privater Clouds sowie die zentrale Verwaltung von Netzwerkressourcen und Datenspeichersystemen.

⇡

Entwickler: Unternehmen berechnen

Calculate Linux ist in den Editionen Desktop, Directory Server, Scratch und Scratch Server verfügbar und wurde für Privatanwender und KMUs entwickelt, die lieber Open-Source-Software anstelle proprietärer Lösungen verwenden. Plattformfunktionen: vollwertiger Betrieb in heterogenen Netzwerken, ein Mechanismus zum Roaming von Benutzerprofilen, Tools für die zentrale Softwarebereitstellung, einfache Verwaltung, die Möglichkeit zur Installation auf tragbaren USB-Laufwerken und Unterstützung für binäre Repositorys von Gentoo-Updates. Es ist wichtig, dass das Entwicklungsteam für alle Kommentare, Vorschläge und Wünsche des Benutzerpublikums zugänglich und offen ist, wie die große Anzahl an Möglichkeiten zeigt, sich an der Calculate Linux-Community und der Plattformentwicklung zu beteiligen.

⇡ „Uljanowsk.BSD »

Entwickler: Sergey Volkov

Ein Betriebssystem, das auf der frei verbreiteten FreeBSD-Plattform aufbaut und die notwendigen Anwendungsprogramme für Heimanwender und Büroaufgaben enthält. Laut dem einzigen Betriebssystementwickler Sergei Volkov ist Ulyanovsk.BSD vollständig an die Bedürfnisse russischsprachiger Benutzer angepasst. „Unsere Baugruppe ist so leicht wie möglich und eignet sich ideal für den Einsatz sowohl auf Heimcomputern als auch auf Arbeitsplätzen von Mitarbeitern verschiedener Organisationen sowie für den Einsatz in Bildungseinrichtungen“, sagt der Autor des Projekts, ohne näher darauf einzugehen, wie genau Das von ihm zusammengestellte Produkt weicht vom Original ab. Die Glaubwürdigkeit des Projekts wird nicht nur durch das Vorhandensein eines kommerziell vertriebenen Distributionskits und kostenpflichtigen technischen Supports erhöht, sondern auch durch einen Eintrag im russischen Softwareregister. Dies bedeutet, dass die Softwareplattform Ulyanovsk.BSD von Regierungsorganisationen im Rahmen von Projekten zur Einführung importsubstituierender Technologien legal genutzt werden kann.

Ein zertifiziertes und sicheres Betriebssystem, das Ihnen die Verarbeitung von Informationen gemäß dem Bundesgesetz Nr. 152 „Über personenbezogene Daten“ und die Implementierung von Systemen zur Verarbeitung von Informationen mit eingeschränktem Zugriff, die nicht mit Staatsgeheimnissen in Zusammenhang stehen, ermöglicht. ICLinux umfasst Remote-Verwaltungstools, verfügt über eine integrierte Firewall, die für die Einhaltung des RD ME für Sicherheitsklasse 3 zertifiziert ist, unterstützt RDP, X-Windows-System, SSH, Telnet, VNC, VPN, NX, ICA und andere Protokolle. Zu den Vorzügen der Plattform gehört auch die Kompatibilität mit den Authentifizierungstools des Unternehmens Aladdin R.D.. und eine modulare Architektur, die es Ihnen ermöglicht, das Betriebssystem flexibel an die Kundenanforderungen anzupassen.

⇡ „Alpha OS“ (Alfa OS)

Entwickler: Firma ALFA Vision

Ein weiterer Linux-Klon, ausgestattet mit einer Benutzeroberfläche a la macOS mit einer Reihe bekannter Office-Anwendungen und voller tiefer philosophischer Bedeutung. Kein Scherz, auf der Website des Entwicklers heißt es in der Rubrik „Über das Unternehmen“: „ Das Betriebssystem ist ein besonderes Phänomen, ein Punkt, an dem technologische, ästhetische und humanitäre Konzepte zusammenlaufen. Ein Gipfel, der von allen Seiten sichtbar ist. Damit es glänzt und zu dem wird, was es sein soll, bedarf es einer Vielzahl bedeutungsvoller Erfahrungen. Und wir haben es" In diesen Worten liegt so viel Ausdruck, was für eine Informationspräsentation! Stimmen Sie zu, nicht jeder kann sein Produkt so ausdrucksstark einem breiten Publikum präsentieren. Derzeit wird Alpha OS als Desktop-Version für x86-kompatible Systeme präsentiert. ALFA Vision beabsichtigt, in Zukunft mobile und Server-Editionen des Betriebssystems sowie ein Distributionskit für Geräte auf Basis von ARM-Prozessoren auf den Markt zu bringen.

Eine Softwareplattform, die speziell für Computersysteme mit SPARC- und Elbrus-Architektur entwickelt wurde. Eine Besonderheit des Systems ist der radikal neu gestaltete Linux-Kernel, der spezielle Mechanismen zur Verwaltung von Prozessen, virtuellem Speicher, Interrupts, Signalen, Synchronisation und Unterstützung für getaggte Berechnungen implementiert hat. " Wir haben grundlegende Arbeit geleistet, um das Linux-Betriebssystem in ein Betriebssystem umzuwandeln, das den Echtzeitbetrieb unterstützt, wobei entsprechende Optimierungen im Kernel implementiert wurden. Während der Echtzeitarbeit können Sie verschiedene Modi für die Verarbeitung externer Interrupts, die Planung von Berechnungen, den Austausch mit Festplatten und einige andere einstellen", erklärt das Unternehmen MCST. Darüber hinaus ist im Kern der Elbrus-Softwareplattform eine Reihe von Tools zum Schutz von Informationen vor unbefugtem Zugriff integriert, die es Ihnen ermöglichen, mit dem Betriebssystem automatisierte Systeme aufzubauen, die die höchsten Anforderungen an die Informationssicherheit erfüllen. Das System umfasst außerdem Archivierung, Aufgabenplanung, Softwareentwicklung und andere Tools.

⇡ „HrsgBetriebssystem"

Ein auf dem Linux-Kernel basierendes Betriebssystem, das die Sicherheit der verarbeiteten Daten gewährleisten soll. „Red OS“ erfüllt die inländischen Anforderungen an die Informationssicherheit, verfügt über vorkonfigurierte Konfigurationen für jede Hardwarearchitektur, verwendet GOST 34.11-2012-Algorithmen in den SSH- und NX-Protokollen und unterstützt auch Zugriffskontrolllisten. Darüber hinaus unterstützt das Betriebssystem die Netzwerkauthentifizierung mithilfe von Plug-in-Authentifizierungsmodulen (PAM, Pluggable Authentication Modules) und umfasst ein spezielles verteiltes Audit-Subsystem, mit dem Sie kritische Sicherheitsereignisse im Unternehmensnetzwerk überwachen und dem IT-Administrator die erforderlichen Tools zur Verfügung stellen können schnelle Reaktion auf Vorfälle IB.

⇡ GosLinux („GosLinux“)

Entwickler: Firma Red Soft

GosLinux OS wurde speziell für die Bedürfnisse des Föderalen Gerichtsvollzieherdienstes der Russischen Föderation (FSSP Russlands) entwickelt und eignet sich für den Einsatz in allen Regierungsbehörden, staatlichen Sonderfonds und Kommunalverwaltungen. Die Plattform basiert auf der CentOS 6.4-Distribution, die Entwicklungen von Red Hat Enterprise Linux enthält. Das System wird in zwei Editionen präsentiert – für Server und Workstations, enthält eine vereinfachte grafische Oberfläche und eine Reihe vorkonfigurierter Informationssicherheitstools. Der Entwickler des Betriebssystems ist das Unternehmen Red Soft, das im März 2013 den Wettbewerb für die Entwicklung, Implementierung und Wartung automatisierter Informationssysteme des Föderalen Gerichtsvollzieherdienstes Russlands gewann. Im Jahr 2014 erhielt das System vom FSTEC Russlands ein Konformitätszertifikat, das bestätigt, dass GosLinux über eine geschätzte Vertrauensstufe von OUD3 verfügt und den Anforderungen des maßgeblichen Dokuments der Staatlichen Technischen Kommission der Russischen Föderation für die 4. Kontrollebene entspricht über das Fehlen nicht deklarierter Fähigkeiten. Die GosLinux OS-Distribution für Regierungsbehörden befindet sich im nationalen Fonds für Algorithmen und Programme unter nfap.minsvyaz.ru. Derzeit wird die GosLinux-Plattform in allen Gebietskörperschaften und Abteilungen des Föderalen Gerichtsvollzieherdienstes Russlands aktiv eingesetzt. Das Betriebssystem wurde auch zum Probebetrieb an Vertreter der Behörden der Regionen Nischni Nowgorod, Wolgograd und Jaroslawl übergeben.

⇡

Entwickler: Almi LLC

Produktwebsite:

Ein weiterer Linux-Build auf unserer Liste, der definitiv nicht unter mangelndem Lob der Entwickler leidet. " Einzigartig, ideal, einfach, vereint den Komfort des Windows-Betriebssystems, die Stabilität von macOS und die Sicherheit von Linux„- Solche Phrasen, die AlterOS in den Himmel heben, sind auf der offiziellen Website des Produkts überall angebracht. Was genau die Einzigartigkeit der inländischen Plattform ist, wird auf der Website nicht angegeben, es werden jedoch Informationen zu drei Editionen des Betriebssystems bereitgestellt: AlterOS „Wolga“ für den öffentlichen Sektor, AlterOS „Amur“ für das Unternehmenssegment und AlterOS „Don“ für Server. Berichten zufolge ist das System mit vielen im Geschäftsumfeld gefragten Softwarelösungen kompatibel, darunter 1C und Consultant Plus, sowie mit inländischen kryptografischen Schutztools (z. B. CryptoPro). Besonderer Wert wird darauf gelegt, dass in der Version der Plattform für Regierungsorganisationen keine Software vorhanden ist, die mit ausländischen Servern interagiert – alles geschieht nach den Regeln der maximalen Importsubstitution, sagen die Entwickler.

⇡ Mobiles Streitkräftesystem (MSMS)

Entwickler: Allrussisches Forschungsinstitut für Steuerungsautomatisierung im nichtindustriellen Bereich, benannt nach. V. V. Solomatina (VNIINS)

Ein sicheres Allzweck-Betriebssystem zum Aufbau stationärer und mobiler sicherer automatisierter Systeme in den Streitkräften der Russischen Föderation. 2002 zur Lieferung an die RF-Streitkräfte angenommen. WSWS basiert auf dem Linux-Kernel und seinen Komponenten und wird durch diskretionäre, obligatorische und rollenbasierte Modelle zur Einschränkung des Zugriffs auf Informationen ergänzt. Das System läuft auf den Hardwareplattformen Intel (x86 und x86_64), SPARC (Elbrus-90micro), MIPS, PowerPC64, SPARC64 und ist gemäß den Infodes Verteidigungsministeriums der Russischen Föderation zertifiziert. Die in WSWS implementierten Sicherheitsmaßnahmen ermöglichen die Schaffung automatisierter Systeme auf Basis der Plattform, die Informationen verarbeiten, die ein Staatsgeheimnis darstellen und der Geheimhaltungsstufe „SS“ (streng geheim) unterliegen.

⇡ „Zarya“

Entwickler: Bundesstaatliches Einheitsunternehmen „Zentrales Forschungsinstitut für Wirtschaft, Informatik und Steuerungssysteme“ („TsNII EISU“, Teil der „United Instrument-Making Corporation“)

Eine Familie von Softwareplattformen, die auf dem Linux-Kernel basieren und eine Alternative zu ausländischen Betriebssystemen darstellen, die derzeit in Strafverfolgungsbehörden, im öffentlichen Sektor und in Verteidigungsunternehmen verwendet werden. Das Desktop-Betriebssystem Zarya ist mit den meisten herkömmlichen Office-Anwendungen und -Programmen kompatibel. Mit der Zarya-DPC-Serverplattform können Sie einen Anwendungsserver oder Datenbankserver organisieren. Für den Aufbau von Rechenzentren bietet es einen Standardsatz an Serversoftware, Virtualisierungstools sowie die Möglichkeit, auf sogenannter „großer Hardware“, einschließlich Mainframes, zu arbeiten. Für eingebettete Systeme, die ohne menschliches Eingreifen arbeiten und Informationen in Echtzeit verarbeiten müssen, wurde ein spezielles Betriebssystem „Zarya RV“ entwickelt. Das System entspricht der dritten Klasse des Schutzes vor unbefugtem Zugriff und der zweiten Ebene der Kontrolle über das Fehlen nicht deklarierter Fähigkeiten. Die Plattform wurde im Auftrag des russischen Verteidigungsministeriums entwickelt und dürfte bei Strafverfolgungsbehörden, dem Verteidigungskomplex sowie kommerziellen Strukturen, die mit Staatsgeheimnissen und personenbezogenen Daten arbeiten, gefragt sein.

Betriebssystem für Terminalstationen. Es basiert auf Linux und enthält nur die notwendigen Tools zur Organisation von Arbeitsbereichen mithilfe von Thin Clients. Alle darüber hinausgehenden Features sind von der Weitergabe ausgeschlossen. Kraftway Terminal Linux unterstützt viele Netzwerkprotokolle auf Anwendungsebene (RDP, VNC, SSH, NX, XWindow, VMWare View PCoIP usw.), ermöglicht die Konfiguration von Zugriffsrechten für die Weiterleitung von USB-Medien und bietet die Möglichkeit, Netzwerk- und lokale Drucker zu verwenden. und enthält Tools zur Konfigurationswiederherstellung des Betriebssystems während des Neustarts sowie Tools für die Remote-Gruppenverwaltung von Terminalstationen und die Verwaltung von Arbeitsstationen. Eine Besonderheit des Systems ist seine hohe Sicherheit. Kraftway Terminal Linux unterstützt auch Hardware zur Benutzerauthentifizierung: eToken PRO und eToken PRO Java USB-Sticks von Aladdin R.D. CJSC sowie RuToken S und RuToken EDS von Active-Soft CJSC. Das Betriebssystem kann vom Administrator über ein lokales Netzwerk oder von einem USB-Laufwerk aktualisiert werden. Es ist möglich, die automatische Aktualisierung sowohl vom lokalen Server des Kunden als auch vom Kraftway-Server aus zu konfigurieren.

⇡ WTware

Entwickler: Andrey Kovalev

Eine weitere Softwareplattform zur Bereitstellung von Arbeitsplätzen in der IT-Infrastruktur eines Unternehmens mithilfe kostengünstiger Terminallösungen. Die WTware-Distribution umfasst Dienste zum Herunterladen über das Netzwerk, Tools für die Arbeit mit Druckern, Barcode-Scannern und anderen Peripheriegeräten. Die Umleitung von COM- und USB-Ports sowie die Smartcard-Authentifizierung werden unterstützt. Für die Verbindung zum Terminalserver wird das RDP-Protokoll verwendet. Um auftretende Probleme bei der Einrichtung des Betriebssystems schnell zu beheben, liegt dem Distributionskit eine ausführliche Dokumentation bei. WTware wird zu kommerziellen Bedingungen vertrieben und nach der Anzahl der Arbeitsplätze lizenziert. Der Entwickler bietet eine kostenlose Version des Betriebssystems für den Raspberry Pi-Minicomputer an.

⇡ KasperskyOS

Entwickler: Kaspersky Lab

Ein sicheres Betriebssystem, das für den Einsatz in kritischen Infrastrukturen und Geräten entwickelt wurde. Die Plattform von Kaspersky Lab kann in automatisierten Prozessleitsystemen (APCS), Telekommunikationsgeräten, medizinischen Geräten, Autos und anderen Geräten aus der Welt des Internets der Dinge eingesetzt werden. Das Betriebssystem wurde von Grund auf neu erstellt und garantiert aufgrund seiner Architektur ein hohes Maß an Informationssicherheit. Das grundlegende Funktionsprinzip von KasperskyOS besteht in der Regel „Alles, was nicht erlaubt ist, ist verboten.“ Dadurch wird die Möglichkeit ausgeschlossen, sowohl bereits bekannte als auch künftig entdeckte Schwachstellen auszunutzen. Gleichzeitig werden alle Sicherheitsrichtlinien, einschließlich der Verbote zur Durchführung bestimmter Prozesse und Aktionen, entsprechend den Anforderungen der Organisation konfiguriert. Die Plattform wird als vorinstallierte Software auf verschiedenen Arten von Geräten geliefert, die in Industrie- und Unternehmensnetzwerken verwendet werden. Derzeit ist das sichere Betriebssystem von Kaspersky Lab in einen von Kraftway entwickelten L3-Routing-Switch eingebettet.

Ein Echtzeitbetriebssystem (RTOS), das von AstroSoft-Programmierern von Grund auf geschrieben wurde, ohne den Code eines anderen auszuleihen, und hauptsächlich für das Internet der Dinge und eingebettete Geräte entwickelt wurde. Darüber hinaus eignet es sich für Robotik, medizinische Geräte, Smart-Home- und Smart-City-Systeme, Unterhaltungselektronik usw. Erstmals wurde das Echtzeit-Betriebssystem MAX (die Abkürzung steht für „Multi-Agent Coherent System“) vorgeführt im Januar 2017 einem breiten Publikum präsentiert. Die Plattform implementiert nicht nur alle klassischen Funktionen solcher Produkte, sondern verfügt auch über eine Reihe einzigartiger Funktionen zur Organisation der Interaktion vieler Geräte, wodurch die Erstellung der in eingebetteten Systemen erforderlichen Mechanismen vereinfacht werden kann: Redundanz, Hot-Swap-fähig Geräte usw. Eine der Funktionen von MAX ist die Unterstützung von Shared Memory auf Geräteebene. Dieser Mechanismus gewährleistet die automatische Synchronisierung von Informationen zwischen Knoten eines verteilten Systems und ist resistent gegen Ausfälle einzelner Komponenten. RTOS „MAX“ ist im Register der inländischen Software eingetragen. Darüber hinaus ist das Produkt beim Föderalen Dienst für geistiges Eigentum (Rospatent) registriert und wird derzeit vom Föderalen Dienst für technische und Exportkontrolle (FSTEC Russlands) für die vierte Stufe der Kontrolle nicht deklarierter Fähigkeiten (NDV) zertifiziert.

⇡ Als Schlussfolgerung

Es gibt zwei Ansätze zur Erstellung russischer Software. Die erste besteht darin, den Quellcode der Produkte vollständig von einheimischen Spezialisten völlig neu zu schreiben. Die zweite Option beinhaltet die Erstellung nationaler Software auf der Grundlage der Änderung geliehener Quellcodes. Genau das halten russische Softwareunternehmen fest, die im Bereich der Softwareimportsubstitution tätig sind. Unsere Top-20-Betriebssysteme mit dem Label „Made in Russia“ sind ein klarer Beweis dafür. Ob das gut oder schlecht ist, ist eine große Frage, die einer gesonderten Diskussion bedarf.

Der Prozessor hat die Zustandstests im März 2014 bestanden. Taktfrequenz 800 MHz, 4 Kerne L2$, 8 MB, bis zu 23 Vorgänge/Zyklus pro Kern, 3 Speicherkanäle, DDR-Interprozessorkanäle (16 GB/s), 1 IO-Link-Kanal (4 GB/s). Verbesserungen in der Mikroarchitektur Anzahl der Transistoren – 968 Millionen Verlustleistung – ~45 W Technologie – 65 nm, 9 Metallschichten Kristallfläche mm 2 Elbrus-4S

Der Prozessor hat den Status abgeschlossen. getestet im Jahr 2014 Taktfrequenz 300 MHz, 2 Elbrus-Kerne L2$ 2 * 1 MB 2 DDR-Interprozessorkanäle (je 4 GB/s) 2 IO-Link-Kanäle (2 GB/s) Anzahl der Transistoren: 300 Millionen Verlustleistung: ~20 W Technologie: 90 nm, 10 Metallschichten Kristallfläche: 320 mm 2 Produktion im Mikron Elbrus-2SM-Werk

KPI-Taktfrequenz – 250 MHz 2 I/O-Kanäle (2 * 1 GB/s). Schnittstellen PCI Express 1.0a x8 PCI 2.3 (33/66 MHz, 32/64 Bit) Gigabit Ethernet, 4 * SATA 2.0, 2 * USB 2.0 RS 232/485, IEEE1284, Audio, SPI, I2C, GPIO Anzahl der Transistoren - 30 Millionen Verlustleistung – 5-W-Technologie – 0,13 Mikrometer, 9 Schichten Metall. Kristallgröße – 10,6 x 10,6 mm

Asynchrones Pre-Paging Asynchrone Daten-Paging-Einheit (AAU) Asynchrones Programm Level-2-Cache (L2$) RAM-Registerdatei (RF) Hauptprogramm Arithmetische Logikeinheiten (ALU) Pre-Paging-Puffer. Daten-Paging (APB) asynchrone Datenadressen Berechnet Adressen Paging-Daten Verwaltet synchrones Daten-Paging

Spitzenleistung von lin.uch. Schleifen Int (8) / FP (9) / St (2) / Ld (4) Prädikatverarbeitung Übergabe der Kontrolle Literales Laden 32/64- 4/2 + Asynchrones Laden in RF- 4 + Adressarithmetik- 4 + Schleifenzählerverarbeitung Gesamt:18/16 23

SPEC CPU2000FP

2015: Elbrus-8S 1,3 GHz 8 Kerne Elbrus 250 Gigaflops L2$ 8*512KB, L3$ 16 MB 4 DDR-Speicherkanäle Interprozessor. Kanäle mit 16 GB/s 1 Kanal IO-Link (16 GB/s) 320 mm 2, 2,7 Milliarden Transistoren 28 nm, Stromverbrauch ~60 W Erste technische Muster erhalten

2015: KPI-2 1 Kanal IO-Link (16 GB/s) PCI Express 2.0 x20 3 * Gigabit Ethernet 8 * SATA * USB * GPIO... Technologie 65 nm Stromverbrauch 12 W Erste technische Muster erhalten

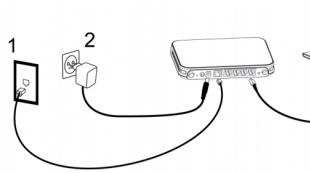

Server basierend auf vier Elbrus-8S-Prozessoren 4 Elbrus-8S-Prozessoren South Bridge KPI-2 RAM bis zu 256 GB pro Server Schnittstellen: SATA 3.0 – 8 Kanäle, Gigabit Ethernet – 3 Kanäle, PCI Express 2.0 x20, PCI, Interconnect Gehäusehöhe 1U Serverleistung – 1 Teraflops 40 Teraflops in einem Rack-Elbrus-8S-Server Breadboard-Beispiel eines Vier-Prozessor-Servers

Gflops SP TSMC Micron Elbrus-4S 65 nm, 4. 50GF Elbrus-8S 28 nm, 8. 250GF Elbrus-16S 16 nm, 8…16. 0,5 ... 1TF Elbrus-32S 10 nm, 32. 4TF Elbrus-4SM 65 nm, 4. 50GF Elbrus-8SM 32 nm, 8. 250GF Straßenkarte Elbrus-2SM 90 nm, 2. 10GF Elbrus-1C+ 40 nm, 1. + GPU 24GF Der „M“-Index (in Grün) markiert die Modelle, die für die Produktion im heimischen Mikron-Werk (Zelenograd) geplant sind )

„Geschützter Modus“: Fehlerkontrolle während der Ausführung. Hardware kontrolliert Programmfehler bei der Arbeit mit dem Speicher und garantiert die Integrität von Zeigern. Zugriff auf die Grenzen eines Objekts (Array). Zugriff auf einen Zeiger auf bereits freigegebenen Speicher eines Objekts, das seinen Lebenszyklus abgeschlossen hat. Lesen nicht initialisiert Daten Zugriff auf nicht adressierte Daten wie ein Index Ergebnis: Steigerung der Programmierproduktivität – um eine Größenordnung Fähigkeit, zuverlässige Programme zu erstellen, die resistent gegen Cyberangriffe sind Verlangsamung der Programmgeschwindigkeit – etwa 20 %

Elbrus-geschützter Modus. Deskriptorstruktur 32 Bit40 Bit32 Bit24 Bit8 Bit Aktuelle Position Basisgrenze Lebensdauer + Servicebits Tags 128 Bit 32 Bit2 Bit Daten oder Teil eines Deskriptors Tags Deskriptor: Tagwerte: 00 – Nicht initialisiert 10 – Daten, 01 und 11 – Teil einer Deskriptorstruktur eines Maschinenwortes im Gedächtnis:

„Geschützter Modus“: Fehlerkontrolle während der Ausführung Das Ausführen von Programmen auf einem normalen Computer ist wie das Fahren auf einer Autobahn mit Markierungen. Solange alle Programme fehlerfrei „nach den Regeln“ arbeiten, funktioniert alles gut... ... aber wenn Sie gegen die Regeln verstoßen, ist die Sicherheit des gesamten Computers gefährdet. Der geschützte Modus ist wie ein Trennzeichen: er gibt „fest verdrahtete“ Garantien dafür, dass alle ordnungsgemäß funktionierenden Programme sicher sind

Elbrus OS Verwendet die Debian-Paketstruktur Portiert über 3.000 Basispakete aus dem Debian 5.0 (Lenny)-Set und vielen anderen, darunter: LibreOffice 3.6 Firefox PostgreSQL 9.2 Qt 5.0 Basierend auf dem Linux-Kernel Integrierte Echtzeitunterstützung Binärer Anwendungsübersetzer: Cross -Architekturebene x86-Virtualisierung Elbrus, kompatibel mit dem WINE-Emulator Entwicklungstools – C/C++/Fortran-Compiler, Java-Maschine (OpenJDK 6)

Um vertrauenswürdige Computerausrüstung auf Basis der inländischen elektronischen Komponentenbasis und des inländischen Betriebssystems zu schaffen, arbeiten NPO RusBITech und JSC MCST zusammen, um das Funktionieren des Betriebssystems Astra Linux Special Edition auf Elbrus-Computersystemen unter Verwendung von Mikroprozessoren mit derselben Architektur sicherzustellen .

In der ersten Arbeitsphase wurden alle Ziele erreicht: Der Prozess der Zusammenstellung des Betriebssystems mit dem heimischen Compiler für die Elbrus-Plattform wurde erfolgreich durchgeführt, eine Reihe erfolgreicher Starts des Betriebssystems „Astra Linux Special Edition“ wurden durchgeführt raus, inkl. grafische Benutzeroberfläche. Die Starts wurden ohne Verwendung eines Systems zur binären Übersetzung von x86-Codes in Elbrus-Codes durchgeführt, was eine maximale Leistung des Betriebssystems und der Anwendungssoftware gewährleistet. Um den Entwicklungsprozess zu beschleunigen, wurden die Entwicklungen und Kompetenzen von MCST JSC genutzt, die bei der Erstellung des eigenen Betriebssystems „Elbrus“ erworben wurden.

Abbildung – grafische Oberfläche der Leningrader Veröffentlichung des Betriebssystems Astra Linux Special Edition auf Elbrus-Computersystemen.

Gemäß dem etablierten Prinzip der Benennung von Releases zur Identifizierung der Version des Betriebssystems „Astra Linux Special Edition“ wurde zu Ehren des 75. Jahrestages des Durchbruchs der Belagerung Leningrads durch sowjetische Truppen beschlossen, es „Astra Linux Special Edition“ zu nennen Name der Heldenstadt – „Leningrad“.

Die Arbeiten werden gemäß dem zwischen den Parteien vereinbarten Zeitplan durchgeführt und die vorläufigen Ergebnisse deuten darauf hin, dass das sichere Betriebssystem „Astra Linux Special Edition“ im Jahr 2018 vollständig auf Computern mit der inländischen Elbrus-Architektur eingesetzt werden kann Informationssysteme beliebiger Komplexität zu schaffen, die Informationen mit begrenztem Zugriff verarbeiten.

Derzeit funktioniert das Betriebssystem bereits auf Computern mit russischen Baikal-T1- und 1890VM8YA-Prozessoren (KOMDIV).

Abbildung - Veröffentlichung von „Sewastopol“ des Betriebssystems „Astra Linux Special Edition“ auf einem Computer mit einem Mikroprozessor „Baikal-T1“ (MIPS)

Abbildung - Veröffentlichung „Sewastopol“ des Betriebssystems „Astra Linux Special Edition“ auf einem Computer mit Mikroprozessorarchitektur „KOMDIV“ (MIPS)

Darüber hinaus läuft das Betriebssystem auf jedem Gerätetyp (Workstations, Thin Clients, Tablets, Server, Datenspeichersysteme usw.) auf x86-Prozessorarchitektur (Smolensk-Version), mobilen Geräten mit ARM-Prozessoren (Novorossiysk-Version), IBM System z-Mainframes (Murmansk-Version) und IBM System p sowie Yadro-Server mit Power8-Mikroprozessoren (Kertsch-Version).

Aufgrund dieser Vielseitigkeit kann das Betriebssystem zur Lösung nahezu aller Probleme eingesetzt werden und das Vorhandensein der erforderlichen Zertifikate zur Einhaltung der Infoermöglicht die Verarbeitung beliebiger Informationen mit eingeschränktem Zugriff.

Produkt- und Firmenhilfe:

Astra Linux Special Edition wird seit 2008 von JSC NPO RusBITech entwickelt und ist derzeit das einzige russische Betriebssystem, das vom FSB Russlands, dem Verteidigungsministerium Russlands und dem FSTEC Russlands gemäß den Anforderungen der Informationssicherheit zertifiziert wurde und für verwendet werden kann Verarbeitung vertraulicher Informationen sowie Staatsgeheimnisse bis einschließlich der Sicherheitsstufe „streng geheim“.

Prozessoren der Elbrus-Familie sind russische 64-Bit-Universal-Hochleistungs-Mikroprozessoren, die von MCST JSC hergestellt werden und für den Einsatz sowohl im breiten zivilen Markt als auch in Bereichen mit erhöhten Anforderungen an Informationssicherheit, Betriebstemperaturbereich und Produktlebenszyklusdauer konzipiert sind. Die aktuelle Reihe der Elbrus-Mikroprozessoren umfasst den wirtschaftlichen Elbrus-1C+-Mikroprozessor, den Elbrus-4C-Mikroprozessor für Desktop-Systeme und Einstiegsserver sowie den Elbrus-8C-Mikroprozessor für leistungsstarke Workstations und Hochleistungsserver. Die Entwicklung der Mikroprozessor-Kernlogik und ihrer Hauptcontroller, das physikalische Design und das Testen von Mikroprozessoren werden in Russland durchgeführt. Es wurde ein vollständig inländisches Software-Ökosystem auf Basis von Linux-Kerneln entwickelt, einschließlich eines eigenen BIOS und eigener Entwicklungstools.

Basierend auf Mikroprozessoren entwickeln Elbrus, MCST JSC und Partnerunternehmen eine breite Palette von Computermodellen, von Laptops und Industriesteuerungen bis hin zu Multiprozessorservern, verteilten Datenspeichersystemen und Datenbankservern.

JSC NPO RusBITech führt lizenzierte Entwicklung durch,Produktion und Implementierung von Informationen und automatisierten Systemen,Entscheidungsunterstützungssysteme, Allzwecksoftware,Entwicklung und Erstellung von Informationssicherheits- und Telekommunikationstools,komplexe Trainingssysteme einer neuen Generation.

JSC „MCST“ ( www.mcst.ru) ist ein führender Entwickler leistungsstarker russischer Mikroprozessoren und darauf basierender Computersysteme. Das Unternehmen entwickelt alle Schlüsselkomponenten der Elbrus-Computerplattform: Mikroprozessoren, Peripheriecontroller, Motherboards, Compiler, BIOS und das Elbrus-Betriebssystem. Die Erfahrung seines Teams ist über viele Jahre hinweg entstanden, von der Entwicklung mehrerer Generationen sowjetischer Supercomputer „Elbrus“ bis zur Veröffentlichung moderner russischer Mikroprozessoren dieser Serie. Elbrus-Prozessoren implementieren fortschrittliche Prinzipien der Computerarchitektur, verwenden ihre eigenen hocheffizienten Optimierungscompiler, verfügen über Technologien zur Gewährleistung der Kompatibilität mit der x86-Plattform auf Binärcodeebene und unterstützen sichere Computertechnologie.

http://xn----ctbsbazhbctieai.ru-an.info/%D0%BD%D0%BE%D0%B2%D0%BE%D1%81%D1%82%D0%B8/%D0%BE %D0%BF%D0%B5%D1%80%D0%B0%D1%86%D0%B8%D0%BE%D0%BD%D0%BD%D0%B0%D1%8F-%D1%81% D0%B8%D1%81%D1%82%D0%B5%D0%BC%D0%B0-astra-linux-%D0%B7%D0%B0%D1%80%D0%B0%D0%B1%D0 %BE%D1%82%D0%B0%D0%BB%D0%B0-%D0%BD%D0%B0-%D1%80%D0%BE%D1%81%D1%81%D0%B8%D0 %B9%D1%81%D0%BA%D0%B8%D1%85-%D0%BF%D1%80%D0%BE%D1%86%D0%B5%D1%81%D1%81%D0% BE%D1%80%D0%B0%D1%85-%D1%8D%D0%BB%D1%8C%D0%B1%D1%80%D1%83%D1%81/

________________________________________ ______

Wer ist in dem Thema – bitte erläutern Sie, warum Astra Linux Special Edition auf Elbrus installiert werden sollte, wenn es ein eigenes AXIS gibt, das speziell auf Hardware zugeschnitten ist?

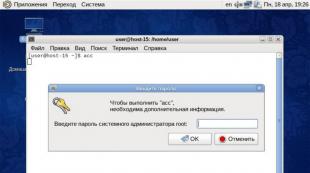

BOOT gestartet. BOOT E2S-VERSION: release-2.13.3.0-E2S::::::: (/tags/release-2.13.3.0-E2S bei Revision 3816) ERSTELLT VON neo ZIEL: mono AM 2. November 2015 UM 18:05:37 COMPILER : lcc:1.17.12:Nov-27-2012:e2k-linux.cross:i386-linux Thread-Modell: Posix GCC Version 3.4.6 kompatibel. FLAGS: -DDEBUG_TEST_BOOTBLOCK ........ -DRELEASE ........

Durch Drücken der Leertaste beim Erscheinen der entsprechenden Eingabeaufforderung (45 Sekunden nach dem Anlegen der Stromversorgung) können Sie das automatische Laden des Systemkernels unterbrechen und zum Hauptbefehlsmenü gelangen, in dem die grundlegenden Bootloader-Parameter angezeigt oder geändert werden. Durch Drücken der „Tilde“-Taste gelangen Sie von diesem Menü zur Befehlszeilenschnittstelle, wo eine Feinabstimmung der Geräte möglich ist – von der Einstellung von Datum und Uhrzeit bis hin zur Einstellung der Betriebsarten von Peripheriecontrollern und des Systembusses . Obwohl es im Menü eine Option zum Erzwingen des Speicherns von Einstellungen gibt, werden Änderungen über die Befehlszeile automatisch gespeichert. Als letzten Ausweg können die Einstellungen über einen Jumper auf der Hauptplatine zurückgesetzt werden.

Arbeitsprotokoll im Systemmenü(vollständig auf Pastebin)

BOOT-SETUP Drücken Sie den Befehlsbuchstaben oder drücken Sie „h“, um Hilfe zu erhalten: h HILFE „p“ oder „s“ – Datei laden und starten „c“ – Boot-Parameter ändern „u“ – aktuelle Parameter anzeigen „d“ – Festplatten anzeigen und Partitionen „m“ – Parameter im NVRAM speichern „b“ – Boot.conf-Menü starten „`“, „~“ – Erweiterten CMD-Modus aufrufen: ERWEITERTER CMD-MODUS Geben Sie den Befehl ein, „help“, um Hilfe zu erhalten, oder Esc, um zu beenden # Set VGA Primary 1 Core: 0x0, Link: 0x0, Bus: 0x3, Slot: 0x0, Func: 0x0, Ven: 0x1002, Dev: 0x6779, Rev: 0x0, Classcode: 0x30000 ist ausgewählt! # boot boot# auto CPU#00: Label „auto“ gefunden, Parameter werden geladen. Es wird versucht, das Image mit den folgenden Parametern zu laden und zu starten: Laufwerksnummer: „4“ Partitionsnummer: „0“ Befehlszeichenfolge: „console=tty0 root=/dev/sda3 . ........." Dateiname: „/boot/image-033.6.57“ initrdfilename: „“ CPU#00: Lesen: Datei – „/boot/image-033.6.57“, Laufwerk – 4, Partition – 0 ........

Bemerkenswert ist unter anderem die Möglichkeit, das vertrauenswürdige Boot-Hardware-Software-Modul Echelon-E zu aktivieren und zu deaktivieren, obwohl im Computer kein Board installiert ist, das dem herkömmlichen APMDS ähnelt. Es war nicht möglich, eindeutige Informationen über ein solches Gerät zu finden, mit Ausnahme eines Hinweises, in dem es hieß, dass es sich um eine spezielle Version des MDZ-Echelon-Produkts handele, bei dem es sich um eine reine Softwareentwicklung handele und Standard-Computerhardware verwende.

Direkt von der Befehlszeile aus, ohne das Betriebssystem zu laden, können Sie Tests für die korrekte Funktion des Geräts durchführen (System von Test- und Diagnoseprogrammen) – entweder solche, die auf der Festplatte gespeichert sind und vom Betriebssystem aus gestartet werden können, oder einige davon Andere: Ich konnte es nicht herausfinden, da Sie den genauen Namen der ausführbaren Datei angeben müssen und es keine Dokumentation gibt.

Aus dem gleichen Grund – aufgrund des Mangels an ordnungsgemäßer Dokumentation – war es nicht möglich, sich mit den Feinheiten der Verwaltung des Betriebssystem-Bootloaders zu befassen, oder genauer gesagt, wie man etwas anderes als das Standardsystem lädt. Schließlich kommt hier derselbe Bootloader (SILO) zum Einsatz wie auf Rechnern der SPARC-Architektur – und dort soll es nicht mit einem fremden Befehlssatz arbeiten. Die Boot-Parameter selbst sind intuitiv: Sie müssen die Partitionsnummer und den Dateinamen mit dem Systemkernel sowie die Startargumente des Kernels und den Namen der Datei mit dem Archiv der Hilfsprogramme angeben ( initrd, falls erforderlich), Timeout beim Warten auf Abbruch durch den Benutzer. Diese Parameter werden aus der Datei gelesen /boot/boot.conf in der ersten über die Befehlszeile angegebenen Festplattenpartition; In der Datei können mehrere Parametersätze definiert werden; standardmäßig wird der in der Direktive angegebene verwendet Standard, oder das den Namen „ Auto" Aber was muss getan werden, um Betriebssysteme für die x86- oder x86-64-Architektur auszuführen, deren transparente Unterstützung als eines der Hauptmerkmale von Elbrus genannt wird? Fehlende Datei boot.conf Auf der Windows-Installationsdiskette oder einer beliebten Linux-Distribution können Sie dies durch manuelle Eingabe über das Menü ausgleichen. Wie übertrage ich die Kontrolle auf einen neuen Bootloader, der nicht der Linux-Kernel ist? Wie kann man zumindest den Linux-Kernel ausführen, wenn er für x86 ist? Ohne Dokumentation war es unmöglich, dies herauszufinden: Die Angelegenheit endete ausnahmslos mit einem Einfrieren, sobald die Kontrolle vom Bootloader an den Kernel überging.

Standard-Bootloader-Konfiguration (boot.conf)

Standard=Auto Timeout=3 Label=Auto Partition=0 Image=/boot/image-033.6.57 cmdline=console=tty0 Console=ttyS0,115200 Consoleblank=0 Hardreset REBOOT Root=/dev/sda3 Video=DVI-D-1 :1024x768-24@60 Video=VGA-1:1024x768-24@60 fbcon=map:10

Was die Standardkernel des Elbrus-Betriebssystems betrifft, enthält die Bootloader-Konfigurationsdatei nur einen Parametersatz und sie verweisen auf den Standardkernel. Darüber hinaus gibt es zwei Kernel – mit den Suffixen „ nn" Und " rt": Der Assembly-Konfiguration dieser Kernel nach zu urteilen, bedeutet der erste „kein NUMA“ (eine vereinfachte Version für Einprozessorsysteme; warum nicht auf einem PC verwenden?), und der zweite bedeutet „Echtzeit“ (Linux-Kernel). Erweiterungen für das Versenden von Aufgaben mit einer Begrenzung durch die Ausführungszeit). Ohne auch nur oberflächliche Kenntnisse in diesen Bereichen fällt es dem Autor schwer, Kommentare zu den Vor- oder Nachteilen dieses oder jenes alternativen Kernels abzugeben.

Bezüglich PPS- und PTP-Unterstützung

Die einzige bekannte Konfigurationsoption besteht darin, die PPS-API-Unterstützung (Pulse pro Sekunde) im Kernel zu aktivieren. rt", mit dem Sie den Lauf der Systemuhr des Computers anhand eines externen Taktimpulses anpassen können, beispielsweise von einem GPS-/GLONASS-Empfänger oder von einer Cäsiumuhr, falls Sie zufällig eine herumliegen haben. Es ist einfach nicht klar, wie genau diese Synchronisierung eingerichtet werden soll: Anders als beispielsweise bei FreeBSD, wo alles wie von selbst zu funktionieren beginnt, nachdem der Kernel mit den erforderlichen Parametern neu erstellt und NTPd neu konfiguriert wurde, um die Systemdisziplin zu verwenden, ist unter Linux normalerweise Tanzen erforderlich ein Tamburin um das Dienstprogramm lattach, das ein virtuelles PPS-Gerät auf Basis eines COM- oder LPT-Ports erstellt – hierfür sind entsprechende Treiber im Kernel oder in separaten Modulen erforderlich, die hier jedoch nicht sichtbar sind.

Auch die eingebaute Netzwerkkarte zeigte keine Anzeichen einer Hardware-Unterstützung für die Zeitsynchronisation: Utility-Ausgabe ethtool In Bezug auf das PTP-Protokoll wurde auf das Fehlen solcher Funktionen hingewiesen. Auf jeden Fall - dass bei Verwendung des Standardkernels, der Echtzeit ist, die einzige Quelle der Systemzeit das Gerät ist. lt„(„Elbrus-Timer“?) mit einer Auflösung von 1 μs. Das ist zwar nicht zu grob, aber moderne Computer sind durchaus in der Lage, unabhängig von der aktuellen Prozessorfrequenz eine Quantisierung auf dem Niveau von 25–50 ns bereitzustellen.

Standardmäßig startet das Betriebssystem zusammen mit der grafischen Umgebung: Es dauert 12 Sekunden, um den Kernel in den Speicher zu laden, und etwa 23 weitere, bis die Anmeldeaufforderung erscheint – insgesamt 80 Sekunden ab dem Moment des Einschaltens. Wie bereits erwähnt, konnten wir keine Kernel-Argumente für die Ausführung im Einzelbenutzermodus auswählen: bei der Angabe von „ S" oder " 1 » Das System hat immer noch Stufe 5 erreicht und versucht, die Stufe danach mit dem Befehl zu senken drin führte zum Zusammenbruch des Systems.

Da der Computer über zwei Videoadapter verfügt, werden die virtuellen Terminals der Reihe nach zwischen ihnen verteilt: Das erste Terminal öffnet sich auf einer diskreten Karte, das zweite – auf dem eingebauten Controller, das dritte – wiederum auf einer diskreten Karte und so weiter. Der Grafikdesktop, der sich auf dem siebten Terminal befindet, landet somit auf einer separaten Grafikkarte, deren Leistung keine Fragen aufwirft. Ich wollte unbedingt prüfen, wie reaktionsschnell der Desktop wäre, wenn ich ihn über den integrierten Controller anzeigen würde, da inländische Plattformen damit Probleme haben: Beispielsweise kann eine einfache Bildschirmaktualisierung mit dem Graphics Adapter Module (MCSTs eigene Entwicklung) mehrere Zeit in Anspruch nehmen Sekunden - nicht nur langsam, sondern fast wie das zeilenweise Erscheinungsbild des von einer Bandkassette geladenen Bildschirmschoners in Spielen für den ZX Spectrum. Leider keine Bearbeitung Xorg.conf In einem Bild und einer Ähnlichkeit brachten weder die Auswahl der Kernel-Argumente noch die Änderung des primären Videoadapters in den Hardwareeinstellungen den gewünschten Effekt.

Eine merkwürdige Nuance

Während der primäre Bildschirm auf einer separaten Grafikkarte im Textmodus initialisiert wird, wird derselbe Bildschirm auf einem eingebetteten Controller im Grafikmodus initialisiert und zeigt 4 CPU-Logos (wie es einige Linux-Kernel direkt nach dem Start tun), verwendet aber immer noch nur den oberen Bildschirmrand 25 Zeilen Text.

Standardmäßig wird der Kernel mit dem Argument „ gestartet Hardreset", der das System anweist, beim Neustart des Computers einen vollständigen Hard-Reset durchzuführen. In der x86-Welt ist diese Möglichkeit zwar jeder gewohnt, aber alternative Plattformen, bei denen die Kaltinitialisierung nach dem Einschalten mehrere Minuten dauert, können einen schnellen Neustart des Betriebssystems bieten – und das funktioniert im Gegensatz zur „Lotterie“ tatsächlich kexec von Intel/AMD. Wir konnten kein Argument finden, das vom Kern des Elbrus-Systems gestützt würde und gleichzeitig das gewünschte Ergebnis lieferte.

Software

Das Elbrus-Betriebssystem (OS El, OSL) ist Standard für alle MCST-Computer, obwohl der MSVS 3.0-Systemport auch auf der SPARC-Plattform funktionieren kann. Das offizielle System zur Identifizierung von Softwareprodukten geht auf ihre Dezimalzahlen zurück: „OS 316‑10“ steht beispielsweise für „Betriebssystem TVGI.00316‑10 mit dem Kernel TVGI.00315‑03, Teil der allgemeinen Software TVGI.00311“. ‑05.“ Einerseits sieht es eher wie alphanumerisch aus Titel als durch Seriennummern Versionen. Andererseits ist ein bestimmtes Softwareprodukt in der Regel eng mit einem bestimmten Hardwareprodukt verbunden und erfährt im Laufe seiner Lebensdauer keine wesentlichen Änderungen. Allerdings in der Datei /etc/mcst_version Sie können den Tag „Release 2.2.1“ und in der Pseudodatei sehen /proc/bootdata- „Release 2.13.3.0“. Allerdings erscheint keines dieser Symbole in der Benutzeroberfläche.$ cat /etc/mcst_version release 2.2.1 $ cat /proc/bootdata boot_ver=" release-2.13.3.0-E2S::::::: (/tags/release-2.13.3.0-E2S bei Revision 3816) basiert auf 2. November 2015 um 18:05:58" mb_type="MONOCUB" Chipset_type="IOHUB" cpu_type="E2S" Cache_lines_damaged=0 $ cat /proc/version Linux Version 2.6.33-elbrus.033.6.57 (gavrilova_tg@e2k13) (kompatibel mit gcc-Version 4.4.0) #1 SMP So 11. Okt. 00:10:58 MSK 2015 $ uname -a Linux MONOCUB-10-XX 2.6.33-elbrus.033.6.57 #1 SMP So 11. Okt. 00:10: 58 MSK 2015 e2k E2S MONOCUB GNU/Linux

Der Kern des Systems ist Linux 2.6.33, portiert auf die Elbrus-2000 (E2K)-Architektur, und im Allgemeinen basiert das System auf der Debian-Distribution mit einem selektiven Ansatz bei der Auswahl der Pakete: Zum größten Teil ist dies der Fall Übereinstimmung mit der Version 7.0 „Wheezy“ oder neuer, jedoch sind die Versionen einiger Pakete eher näher an 5.0 „Lenny“. Einem aktuellen Bericht (PDF, 172 KB) zufolge wird auch an einer direkten Portierung der Originaldistribution mit all ihren Paketvielfalt geforscht, als Basis wird jedoch derselbe „Großvater Lenin“ gewählt. Und das alles, weil es notwendig ist, die Abwärtskompatibilität mit Anwendungs- und Systemsoftware sicherzustellen, die für noch ältere Versionen von Bibliotheken und Compilern entwickelt wurde. Aber warum nicht dann mehrere Versionen des Systems veröffentlichen – auf einer älteren und einer neueren Paketbasis –, damit der Verbraucher selbst wählen kann? Vermutlich, weil die Nachfrage seitens der Zielgruppe zu gering ist und Zertifizierungsprobleme vermutlich eine wichtige Rolle spielen.

Nach der Installation unterliegt das System keinen regelmäßigen Updates aus dem offiziellen MCST-Repository und enthält sofort alle verfügbaren Pakete. Hier sind die Versionen einiger der wichtigsten (mit Ausnahme der Entwicklungstools, die im nächsten Teil des Artikels besprochen werden):

- Office-Tools: abiword 2.8.6, evince 2.32.0, geeqie 1.1, gimp 2.6.12, gnumeric 1.10.0, graphviz 2.32.0, mtpaint 3.40, xsane 0.998;

- Internet-Tools: Dillo 3.0.3, Firefox 3.6.28, Links 2.2, Linphone 3.5.2, Lynx 3.81, Thunderbird 3.1.20, Sylpheed 2.7.0;

- Kryptographie: Gnutls 3.1.22, OpenSL 0.9.8ZC, OpenVPN 2.2.2;

- Multimedia: ffmpeg 1.0, mplayer 1.1.1;

- Texteditoren: ed 1.7, leafpad 0.8.17, vim 7.3 + gvim 7.3;

- Dateimanager: MC 4.7.0.8, Thunar 1.4.0;

- Befehlsinterpreter: bash 4.2.53, pdksh 5.2.14, tcsh 6.18.01, zsh 5.0.2;

- Dienste: OpenSh 6.1p1, httpd 2.4.3, Postgresql 9.2.3 + Slony1 2.2.0, Zeromq 2.1.11;

- Paketmanager: apt 0.9.7.9, aptitude 0.6.8.2, dpkg 1.16.10, pkgtools 13.1.

Die einzige grafische Desktop-Umgebung ist Xfce 4.10. Überraschenderweise sind im heimischen Betriebssystem neu erstellte Benutzerprofile standardmäßig auf die englische Oberflächensprache eingestellt, im Programmmenü gibt es keine Shortcuts zum Einrichten wechselnder Tastaturlayouts und auch die aktuelle Layoutanzeige ist nirgends zu sehen. Erfahrene Benutzer wissen jedoch, dass inländische Linux-basierte Betriebssysteme normalerweise versuchen, die „besten“ Traditionen von Windows zu kopieren: als Root zu arbeiten und das Layout mit Alt+Umschalt zu wechseln.

Xfce-Desktop (ungefähre Ansicht)

Aktualisierung vom 09.02.2016. Die Kommentare deuten darauf hin, dass die Funktion zum Aufnehmen von Screenshots im GIMP-Grafikeditor liegt – eine berechtigte Bemerkung, aber dafür müssen Sie ein erfahrener Benutzer dieses Programms sein; Der Autor gehört zwar nicht zu diesen Experten, obwohl er alle Illustrationen für diesen Artikel in GIMP verarbeitet hat. Was das Erstellen von Screenshots mit Befehlszeilendienstprogrammen betrifft, die entweder standardmäßig verfügbar sind oder unabhängig erstellt wurden, wurde diese Methode aufgrund ihrer geringen Benutzerfreundlichkeit für den Durchschnittsbenutzer nicht in Betracht gezogen.

Wie bereits erwähnt, konnten wir aufgrund fehlender Dokumentation kein Betriebssystem eines Drittanbieters starten, das für die x86- oder x86-64-Architektur kompiliert wurde. Versuche, eine für Linux x86-64 kompilierte benutzerdefinierte Anwendung direkt über die Elbrus-Befehlszeile zu starten, waren ebenfalls erfolglos. Es gibt keine WinAPI-Emulationsschicht oder Tools zum Starten von PE-Binärdateien im System, und um WinE selbst aus dem Quellcode zu erstellen, müssen Sie architekturabhängige Codeabschnitte portieren. Der Qemu-Emulator ist ebenfalls nicht im Standardpaket enthalten, aber mehr oder weniger erfolgreich zusammengebaut (mit Parametern). ‑‑enable-tcg-interpreter ‑‑disable-werror) und es scheint sogar in Varianten zu funktionieren i386-softmmu, x86_64-softmmu, sparc-softmmu, sparc64-softmmu; Für „Anwendungs“-Varianten ist jedoch eine Portierung erforderlich *-linux-user. Offensichtlich hatten die Entwickler der Elbrus-Binärübersetzungstechnologie dies überhaupt nicht im Sinn, als sie über x86-Hardware-Emulation sprachen, daher sahen wir keinen Sinn darin, die Leistung von Qemu zu testen – und es ist so klar, dass es langsam und traurig sein würde .

Zurück zum Thema Standardsoftware: Wir wagen die Annahme, dass sich ein typischer Benutzer dieses Systems wahrscheinlich nicht benachteiligt fühlen wird, da er entweder Probleme in spezialisierten Programmen von Drittanbietern lösen oder einfache Dokumente in Office-Paketen erstellen und scannen muss und drucken, und dafür brauchen nur wenige Leute die neuesten Versionen. Die einzige Ausnahme ist hier vielleicht der Webbrowser: Der einfachste Dillo und Text Lynx/Links geben nicht vor, etwas zu sein, aber Firefox 3.6 ist zwar nicht 1.5 von WSWS 3.0, aber für moderne Websites immer noch hoffnungslos alt. Diese Version wird beispielsweise nicht von Yandex und Google Maps (im Gegensatz zu OSM und Bing), Google Docs; Sie sehen nur die Kopfzeile der Websites Intel, Mail.ru und Sberbank. Und mangels integrierter Unterstützung für HTML-Video und das Flash-Plugin können Sie natürlich auf keiner Website Videos ansehen, sei es auf ausländischem YouTube mit einem Bericht über den Start von Doom 3 auf dem Elbrus 401 ‑PC oder das ideologisch treue Kremlin.ru mit Reden des Oberbefehlshabers. Offensichtlich wird dies auch nicht als Nachteil angesehen, da das typische Szenario für den Einsatz solcher Computer der Zugriff auf interne, speziell dafür konzipierte Standorte in einem geschlossenen Netzwerk eines Unternehmens oder einer Abteilung ist.

Versuche, auf das Internet zuzugreifen(Das Wort „Namoroka“ in den Screenshots ist keine weitere Umbenennung von Firefox für Debian, sondern lediglich ein Codename für Version 3.6)

Doch ein Software-Update dient nicht nur der Funktionserweiterung, sondern beseitigt auch gravierende Fehler und Schwachstellen – was tun damit? Anscheinend glauben Ideologen der Informationssicherheit, dass kein Grund zur Sorge besteht, da es keinen externen Zugriff auf ein privates Netzwerk gibt und interne Benutzer, die physischen Zugriff auf ihre Computer haben, nicht absichtlich böswillige Handlungen vornehmen oder fahrlässig zweifelhafte Speichermedien anschließen. Als letzten Ausweg, wenn Sie ein Bug wirklich beunruhigt und Sie darüber reden möchten, verfügt MCST über eine eigene Bugzilla mit Login und Tickets, in dem Sinne, dass Sie ohne den Ihnen gegebenen Login nicht dorthin gelangen, sondern nur Tickets selbst sehen, auch wenn das Problem bereits tausendfach mit anderen Kunden besprochen wurde und längst eine Lösung gefunden wurde.